شاخصهای ارزیابی اتوماسیون اداری از دیدگاه امنیت نرمافزار

یک سیستم اتوماسیون اداری، هستهی اصلی اطلاعات سازمانی است؛ از مکاتبات محرمانه و اسناد مالی گرفته تا اطلاعات پرسنلی و قراردادهای استراتژیک، همه در بستر آن رد و بدل و ذخیره میشوند. کوچکترین ضعف امنیتی در این سیستم میتواند به فاجعهای جبرانناپذیر منجر شود. به طور کلی امنیت اتوماسیون اداری در دو سطح از طرف شرکت تولید کننده و از طرف سازمان بهره بردار بررسی میشود.

این مقاله با هدف ارائه یک چارچوب جامع برای ارزیابی امنیت نرمافزار اتوماسیون اداری، به بررسی دقیق شاخصهای فنی و عملیاتی میپردازد. تا به خریداران کمک کند که با دیدی هوشمندانه و موشکافانه، سیستمهایی را انتخاب کنند که نه تنها کارایی لازم را دارند، بلکه با داشتن لایههای دفاعی مستحکم، از داراییهای اطلاعاتی سازمان در برابر تهدیدات روزافزون محافظت نمایند. این به این معنی است که اگر امنیت یک نرم افزار در سطح بالایی باشد اما در محیطی ناامن استفاده شود ممکن است به نشر اطلاعات حساس منجر شود.

اگر زمان کافی برای مطالعه این مقاله را ندارید، برای یک درک سریع و جامع، ویدئوی زیر را از دست ندهید!

مشاهده فهرست مطالب

- شاخص های ارزیابی اتوماسیون اداری از منظر امکانات امنیتی نرمافزار

- شاخصهای ارزیابی امنیت اتوماسیون اداری از منظر مسئولیتهای امنیتی سازمان بهرهبردار

- مدیریت رمزهای عبور و فعالسازی ورود دو عامله (Two Factor Authentication)

- فعالسازی کد captcha در فرم ورود به سامانه

- محدود سازی کاربران بر اساس شناسه شبکه IP

- محدود سازی نشستها

- دریافت گواهینامه ssl

- امنیت هنگام ایجاد اطلاعات حساس

- مدیریت سطوح دسترسی و ارجاعات

- ایجاد محدویت برای حجم و نوع فایل قابل بارگذاری در اتوماسیون

- گزارشگیری و مانیتورینگ لاگها

- آموزش و آگاهیبخشی کارکنان

- امنیت سرورهای میزبان

- نتیجه گیری

شاخص های ارزیابی اتوماسیون اداری از منظر امکانات امنیتی نرمافزار

این بخش به قابلیتهای امنیتی درونی خود نرمافزار اتوماسیون اداری میپردازد که مستقیماً توسط شرکت توسعهدهنده در محصول گنجانده شدهاند. هنگام انتخاب یک سیستم اتوماسیون، ارزیابی این ویژگیها حیاتی است؛ چرا که اولین خط دفاعی شما در برابر تهدیدات سایبری محسوب میشوند. این قابلیتها و اقدامات امنیتی هستند که نرمافزار به صورت پیشفرض برای حفاظت از اطلاعات و دسترسیهای شما فراهم میکند. از نحوه شناسایی هویت کاربران و مدیریت رمزهای عبورشان گرفته تا رمزنگاری مکاتبات و ثبت دقیق فعالیتها، این امکانات تعیینکننده میزان استحکام قلعه اطلاعاتی سازمان شما هستند. یک نرمافزار اتوماسیون در این بخش به شرح مختصری از این امکانات امنیتی میپردازیم:

مکاتبات دارای طبقه بندی

با توجه به حساسیتهایی که در امنیت اسناد و نامه های محرمانه در برخی از سازمانها وجود دارد یک اتوماسیون اداری امن باید امکاناتی مانند طبقه بندی اسناد و مدارک در سطوح مختلف را تامین کند. زیرسیستم مکاتبات دارای طبقه بندی، اسناد را در سطوع مختلفی مانند: عادی، محرمانه، خیلی محرمانه، سری و بهکلی سری فراهم میسازد تا اطلاعات حساس در دسترس عموم کاربران در سازمان قرار نگیرد.

مکاتبات دارای طبقهبندی

تعیین قوانین امنیتی پیشرفته

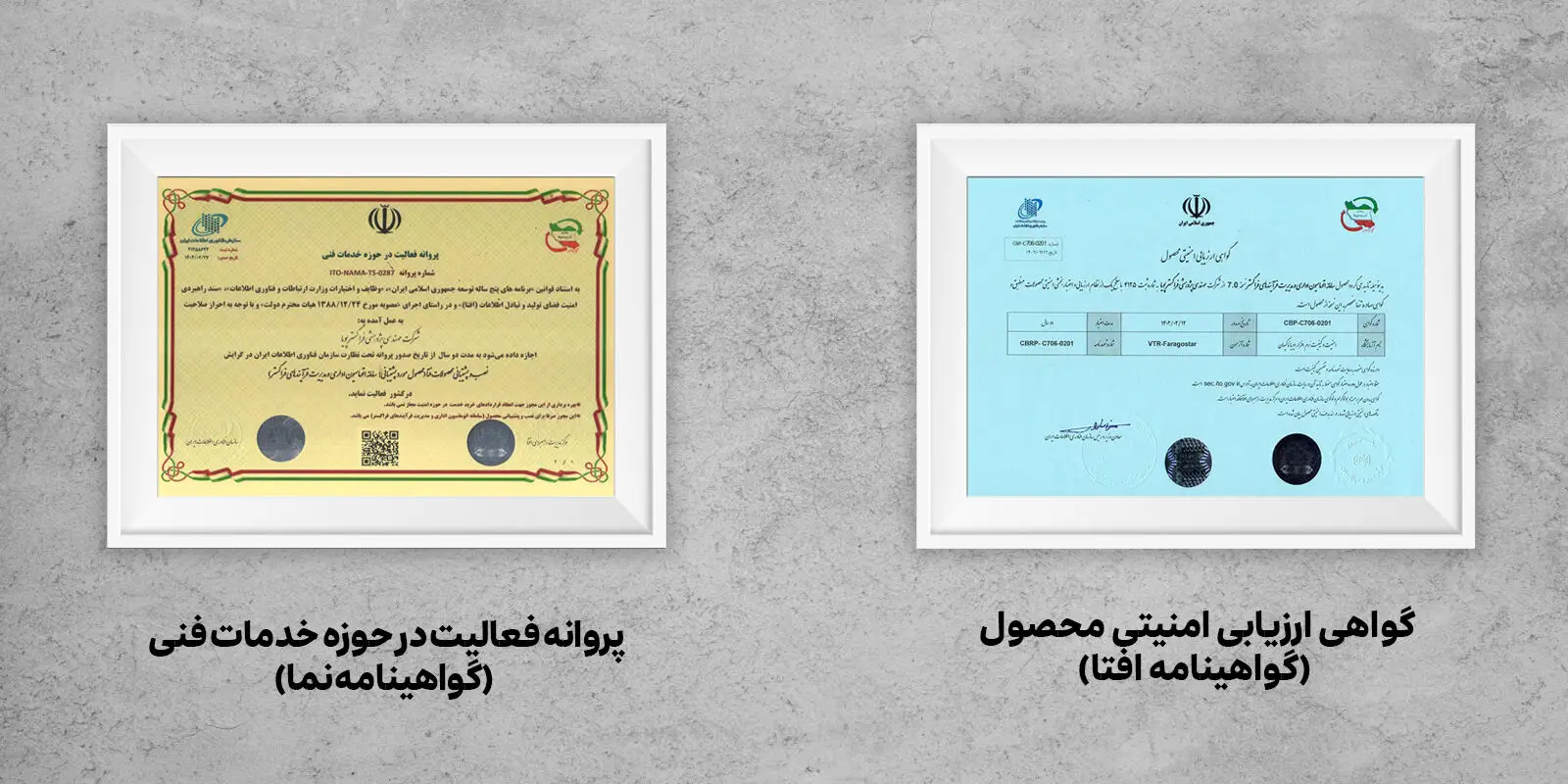

یک نرمافزار اتوماسیون اداری پیشرو، برای تأمین امنیت جامع اطلاعات، تنها به قابلیتهای داخلی اکتفا نمیکند. چنین سیستمی، با اخذ گواهینامههای معتبر امنیتی مانند گواهینامه افتا و نما، تعهد خود را به رعایت بالاترین استانداردها نشان میدهد. این گواهینامهها تضمین میکنند که بستر فراهم شده، منطبق بر اصول محرمانگی، صحت دادهها، یکپارچگی سیستم، مدیریت امن ارتباطات/اطلاعات، و احراز هویت کاربران است.

گواهینامههای معتبر امنیتی افتا و نما

علاوه بر این، یک سیستم امن، قابلیت اعمال قوانین امنیتی پیشرفته را در سطوح مختلف مانند Basic, Medium, secure در کل نرمافزار فراهم میآورد. این رویکرد چندلایه، اطمینان خاطر میدهد که تمامی فرآیندهای اداری، از ورود اطلاعات تا مکاتبات حساس، در محیطی کاملاً محافظتشده و منطبق با الزامات امنیتی روز دنیا انجام میشوند. کاربران با استفاده از قابلیتهای امنیتی می توانند نامههای خود را با استفاده از Watermark رمزگذاری کنند و با ارجاعات محرمانه از دادههای حساس سازمان محافظت نمایند.

افزایش امنیت اطلاعات اتوماسیون اداری با درج اطلاعات رمز نگاری شده بوسیله واترمارک (watermark)

رمزگذاری نامهها با استفاده از واترمارک

شناسایی و احراز هویت کاربران

یکی از حیاتیترین اقدامات امنیتی که می توان در خصوص امنیت یک نرمافزاردر نظر گرفت مدیریت ورود، نشست و احراز هویت کاربران اتوماسیون است. یک سیستم امن باید الزاماتی را در هنگام ورود و احراز هویت کاربران در نظر بگیرد. این اقدامات شامل موارد زیر است.

مکانیزم هویت سنجی

- هویت سنجی همیشگی قبل از ورود به سیستم

- عدم قبول گذرواژهی تهی

- پشتیبانی از هویت سنجی دو عاملی (Two Factor Authentication)، توکنهای سختافزاری

- قابلیت تغییر گذرواژهی شخصی برای هر کاربر در صورت دسترسی

- احراز هویت بعد از عدم فعالیت یک حساب کاربری به مدت طولانی

- عدم امکان تغییر گذرواژهی کاربران برای کاربری غیر از مدیرسیستم

- امکان تنظیم حداقل زمان عدم فعالیت برای احراز هویت مجدد توسط مدیر

- امکان احراز هویت مجدد برای صفحات حساس

سیاستگذاری بر حسابها و گذرواژهها

- وجود مکانیزم الزام پیچیدگی رمز عبورهای لازم جهت جلوگیری از حملات brute-force

- الزام استفاده از رمز عبور ترکیبی و امکان تعیین الگوی پیچیدگی رمز عبورها

- الزام به ورود Captcha در زمان ورود کاربر به نرمافزار

- تغییر حسابها یا گذرواژههای پیش فرض

- امکان الزام تغییر گذرواژههای اعطا شده به کاربران بعد از اولین ورود به سیستم

مدیریت مجوزها و دسترسیهای کاربری

- مشخص بودن لیست کاملی از مجوزهای اعطا شده به هر کاربر پس از هویت سنجی و ورود به سیستم

مدیریت تلاشهای ناموفق برای ورود به سیستم

- امکان قفل شدن کاربری بعد از تلاش ناموفق در هنگام ورود به نرمافزار

- ثبت وقایع مربوط به تلاشهای ناموفق برای ورود به سیستم

حفاظت از اطلاعات هویت سنجی

- عدم نمایش گذرواژهها هنگام ورود

- رمزنگاری اطلاعات هویت سنجی در حین انتقال آنها در شبکه

- رمزنگاری اطلاعات هویت سنجی در ذخیرهسازی

- کنترل دسترسی به اطلاعات هویت سنجی رمز شده

مدیریت حسابهای کاربری

- عدم قبول دو کاربر با شناسهی یکسان

- وجود قابلیت تاریخ انقضا برای حسابها توسط مدیر سیستم

- غیرفعال شدن شناسهها بعد از مدت طولانی عدم فعالیت

- تعیین کمترین حق دسترسی بطور پیش فرض برای شناسهی کاربری جدید

شناسایی و احراز هویت کاربران

مدیریت نشست

مدیریت نشست به مجموعهای از مکانیزمها و فرآیندها در نرمافزار گفته میشود که نحوه تعامل کاربر با سیستم را پس از ورود موفقیتآمیز (Login) کنترل و پیگیری میکند. هر بار که شما وارد یک نرمافزار اتوماسیون اداری میشوید، یک “نشست” یا “Session” بین مرورگر شما و سرور ایجاد میشود. یک سیستم امن این امکان را به راهبر یا مدیر سیستم میدهد که با محدود کردن زمان نشست به ساعات اداری سازمان و یا خارج شدن اتوماتیک در صورت استفاده نکردن کاربر، تضمین کند فرد دیگری از سیستم استفاده نکند.

مدیریت مناسب شناسهی نشست

- عدم استفاده از توابع یا دادههای قابل حدس مانند نام، تاریخ یا IP برای تولید شناسه

- عدم استفاده از دادههای محرمانه مانند اسم و رمز در تولید شناسه

- وجود گزینهای برای ساقط کردن اعتبار نشستها توسط مدیر سیستم

- هویت سنجی برای هر نشست جدید

- منقضی شدن نشست در صورت غیرفعال بودن کاربر در یک زمان مشخص

امنیت انتقال شناسهی نشست

- عدم انتقال شناسههای نشست از طریق Query String

- رمزنگاری اطلاعات نشست هنگام ارسال اطلاعات ارسال اطلاعات از طریق کانالی امن مانند (HTTPS) یا (SSL)

- عدم ذخیره سازی اطلاعات حساس در نشست

حفاظت از اطلاعات ذخیره شدهی نشست ها

- هشدار به کاربر قبل از قبول کوکی در مرورگر

- عدم ذخیرهی اطلاعات حساس در کوکی یا مکانیزمهای مشابه دیگر بدون رمزنگاری

محدودیت زمانی برای نشستها

- رعایت حداکثر تعداد نشست برای هر کاربر به صورت قابل تنظیم معتبر

- امکان به تعلیق درآوردن نشست توسط کاربر به صورت دلخواه

- امکان قطع و یا به تعلیق در آوردن یک نشست توسط مدیرسیستم

مدیریت نشست

حفاظت از اطلاعات و کنترل دسترسی

حفاظت از اطلاعات و کنترل دسترسی دو رکن اساسی در امنیت هر سیستم اتوماسیون اداری هستند. حفاظت از اطلاعات به معنای تضمین محرمانگی، یکپارچگی و دسترسپذیری دادهها در برابر تهدیداتی مانند سرقت، دستکاری یا از بین رفتن آنهاست. کنترل دسترسی فرآیندی است که تعیین میکند چه کسی، در چه زمانی، به چه اطلاعاتی و با چه اختیاراتی دسترسی داشته باشد. با اجرای دقیق این دو اصل، سازمانها میتوانند اطمینان حاصل کنند که تنها افراد مجاز به دادههای حساس دسترسی دارند و اطلاعات آنها در برابر هرگونه سوءاستفاده یا آسیب، ایمن میمانند.

رمزنگاری اطلاعات حساس

- رمز نگاری تمام اطلاعات حساس هنگام ذخیره سازی

مکانیزم انکارناپذیری

- بهرهگیری از مکانیزمهای امضاء دیجیتالی برای جلوگیری از انکار

- استفاده از فناوریهای هویت سنجی قویتر از نام و گذرواژه برای اعمال حساس (هویت سنجی دو عاملی – پشتیبانی از ورود با توکن سخت افزاری)

عدم دسترسی به منابع با دور زدن واسط کاربر

- مستند بودن تمام واسطهای دسترسی به برنامه (مانند اینترنت، شبکه محلی) و عدم دسترسی به هر گونه منبع برنامه غیر از مسیر واسطها

اعتبارسنجی فعالیتهای برنامه

- عدم وجود منابعی (مانند فایل) خارج از برنامه که بتوان آنها را تغییر داده و یا ایجاد کرد

- عدم پذیرش ورود مستقیم URL جهت دسترسی به منابع غیرمجاز

تفکیک وظایف و حداقل مجوزها

- تعیین نقشهای کاربران و مدیران بر اساس دو اصل تفکیک وظایف و حداقل مجوزها

- امکان انقضای دسترسی حسابها توسط مدیرسیستم

عدم دسترسی غیر مجاز به منابع

- بررسی کدهای سیار قبل از اجرای آنها در صورتی که از نامهی الکترونیک یا دریافت فایل ورودی با file upload یا مکانیزمهای خودکار دیگر استفاده میشود

- عدم ایجاد اتصال جدید در شبکه توسط کد سیار

- عدم پذیرش فایلها با یکی از پسوندهای exe ،bat ،vbs ،shs ،wsf ،wsc ،vbe ،reg ،wsh ، jse و scr و سایر فرمتهای قابل تعریف

وظایف مدیریتی

- ایجاد رابطهای کاربری برای مدیریت حقوق دسترسی

- عدم انجام کارهای مدیریتی توسط کاربران بدون اجازههای مدیریتی

- رعایت نکات امنیتی مربوط به مدیریت راه دور سیستم

- فیلترینگ IP برای تشخیص IP مدیریتی در مدیریت راه دور سیستم

رویدادنگاری و ممیزی اطلاعات

رویدادنگاری (Logging) و ممیزی اطلاعات (Auditing) دو جزء جداییناپذیر و حیاتی در حفظ امنیت و شفافیت هر سیستم اتوماسیون اداری هستند. رویدادنگاری به فرآیند ثبت خودکار و دقیق تمامی فعالیتها و وقایع رخ داده در سیستم اشاره دارد. رویدادنگاری شامل هر تمامی فعالیت های صورت گرفته در اتوماسیون است، از ورود و خروج کاربران و دسترسی به فایلها گرفته تا تغییرات ایجاد شده در اسناد و تنظیمات سیستم همگی در سیستم ثبت میشوند.

پس از ثبت این وقایع، ممیزی اطلاعات به معنای بازبینی، تحلیل و بررسی منظم این لاگها و رویدادها است. هدف از ممیزی، شناسایی هرگونه فعالیت مشکوک، دسترسی غیرمجاز، نقض امنیتی یا عملکرد غیرعادی است. به بیان ساده، رویدادنگاری مانند داشتن یک “دوربین مداربسته” است که همه چیز را ضبط میکند، و ممیزی به منزله “بازبینی هوشمندانه” تصاویر این دوربین برای کشف تخلفات یا مشکلات احتمالی است. این دو فرآیند با هم، به سازمانها کمک میکنند تا مسئولیتپذیری را افزایش داده، ریشهیابی مشکلات امنیتی را آسانتر کرده و از رعایت سیاستهای داخلی و مقررات قانونی اطمینان حاصل کنند.

تولید رکورد ممیزی رویداد برای فعالیتها و توابع نرم افزار

- تمام کاربردهای سازوکار احراز هویت

- نتایج نهایی عملیات احراز هویت

- تغییرات بر روی مقادیر مشخصههای امنیتی

- ایجاد و تغییر در مشخصات تنظیماتی نرمافزار

- شروع و پایان توابع اصلی نرمافزار

- خواندن، درج و ویرایش اطلاعات

- پایان دادن یا شکست در ایجاد نشست کاربری

تولید رویدادهای ممیزی با مشخصات دقیق

- تاریخ و زمان رویداد

- هویت ایجاد کننده رویداد

- نوع و نتیجه رویداد

- آدرس شناسه شبکه (IP) ایجاد کننده رویداد

حفاظت از رویدادها و رکوردهای ممیزی اطلاعات

- قابلیت تعیین مجوزهای دسترسی جهت مشاهده رویدادها و رکوردهای ممیزی اطلاعات

- قابلیت فهم و بهره برداری سریع و آسان از رویدادها

- مرتب سازی و در دسترسی پذیری رکوردهای اطلاعاتی برحسب نوع، تاریخ و هویت ایجاد کننده

- امکان تعریف آستانه ایجاد رکوردهای اطلاعات و مکانیزم اطلاع به راهبر

- امکان جداسازی محل ذخیره سازی رویدادها جهت کنترل حجم و نگهداری سوابق

- مکانیزم خدشه ناپذیری تشخیص حذف یا تغییر در رویدادها

تعریف آستانه و حداکثر نگهداری از لاگ

- اطلاعرسانی با رسیدن به حد آستانه لاگ

- اطلاعرسانی و حذف اطلاعات قدیمی با رسیدن به حداکثری لاگ

مدیریت خطاها و استثناءها

عدم مدیریت صحیح خطاها در یک نرمافزار، میتواند آن را در برابر تهدیدات امنیتی آسیبپذیر کند. زمانی که سیستم در مواجهه با اطلاعات نامعتبر، پیامهای خطای جزئی و افشاگرانه صادر میکند، عملاً راه نفوذ را برای مهاجمان هموار میسازد.

برای مثال، یک پیام خطا که نشان میدهد “ستون ‘username’ در جدول ‘users’ وجود ندارد”، ناخواسته ساختار پایگاه داده را فاش میکند. یا اینکه یک خطای عمومی که در واکنش به هر تلاش ناموفق ورود به سیستم یکسان است، به نفوذگر در حدس زدن صحیح یا غلط بودن مسیر نفوذ کمک میکند. بنابراین، ضروری است که پیامهای خطا به گونهای مدیریت شوند که ضمن اطلاعرسانی به کاربر، هیچ اطلاعاتی از ساختار داخلی سیستم یا مسیرهای احتمالی نفوذ در اختیار مهاجمان قرار ندهند.

مدیریت مناسب خطاها و استثناءها

- تعبیه زیر سیستم متمرکز در برابر خطا و استثناء

- عدم وجود اطلاعات قابل سوءاستفاده در مورد پایگاه داده، شبکه یا برنامهی کاربردی درپیغام خطا

- رویدادنگاری صحیح و کامل خطاها

وضعیت امن پس از وقوع خطا

- عدم اجازهی دسترسیهای غیر معمول در شرایط پس از خطا در سیستم

- وجود روالهای پیشبینی شده پس از شکست یا خطا در هر بخش از سیستم

مقاومت دربرابر حملات و نفوذها

یک سیستم امن امکاناتی را فراهم میکند تا در مقابل حملات و نفوذ همیشه آماده باشد. یکی از راههای حفظ امنیت سیستم تستهای امنیتی و ارزیابیهای دورهای از سیستم اتوماسیون اداری است. تست نفوذ فرایند مهمی است که مطابق با OWASP Top 10، یکی از برترین متدولوژیهای امنیتی دنیا، انجام میشود. این رویکرد به ما کمک میکند تا آسیبپذیریهای امنیتی نرمافزارها را به صورت سیستماتیک شناسایی کنیم.

مقاوم سازی در برابر آسیب پذیری Broken Authentication

با استفاده از راهکارهایی همانند استفاده از احراز هویت چند منظوره، مدیریت صحیح آغاز و پایان نشستها، استفاده از کوکیهای امن، عدم درج اطلاعات حساس در کد منبع و … از امکان جعل و سوء استفاده از هویت کاربران جلوگیری میگردد.

مقاوم سازی در برابر آسیب پذیری Injection

با استفاده از راهکارهای استاندارد از قبیل کدگذاری، فیلتر کردن برچسبهای HTML و… از به وجود آمدن آسیبپذیری XSS جلوگیری میگردد. همچنین با استفاده از راهکارهایی از قبیل فیلتر کردن کاراکترهای خاص، استفاده از APIهای امن و پرس و جوهای پارامتریک و…از به وجود آمدن آسیبپذیری تزریق کد SQL جلوگیری میگردد.

مقاوم سازی در برابر استفاده از مؤلفههای با آسیبپذیریهای شناخته شده (Vulnerable and Outdated Components)

برای جلوگیری از سوءاستفاده از حفرههای امنیتی، لازم است کامپوننتها و مولفههای نرمافزاری با دقت انتخاب شوند. این کار از طریق استفاده از کامپوننتهای دارای لیسانس معتبر انجام میشود. همچنین، بهروز نگه داشتن مداوم چارچوبهای برنامهنویسی و کتابخانههای مورد استفاده، تا حد زیادی امکان سوءاستفاده از این آسیبپذیریها را کاهش میدهد. این رویکرد تضمین میکند که نرمافزار شما همواره با جدیدترین استانداردهای امنیتی سازگار باشد و از نقاط ضعف شناخته شده جلوگیری شود.

مقاوم سازی برابر آسیب پذیری شنود و سرقت اطلاعات (Cryptographic Failures)

با استفاده از الگوریتمهای رمز نگاری قوی برای اطلاعات حساس و همچنینی پیکربندی آخرین نسخ TLS از امکان شنود و سرقت اطلاعات در حین جابجایی جلوگیری میگردد.

مقاوم سازی در برابر تنظیمات امنیتی نادرست (Security misconfigurations)

جهت جلوگیری از سوء استفاده از پیکربندیهای نادرست امنیتی، اقداماتی از جمله عدم استفاده از کلمات عبور ضعیف و گذرواژه پیش فرض، عدم استفاده از اسکریپتهای پیش فرض ذخیره شده در سرورها، عدم پیکربندی نرمافزار در دایرکتوریهای پیش فرض، خاموش نمودن پیامهای پیش فرض خطا و … مورد استفاده قرار خواهد گرفت.

مقاوم سازی در برابر آسیب پذیری Broken Access control

با استفاده از راهکارهای همانند استفاده از Authorization Token مدیریت صحیح Log in و Log out از امکان دورزدن فرایند احراز هویت و سوء استفاده از نقشها و دسترسیهای بالاتر توسط کاربر فاقد صلاحیت دسترسی جلوگیری میگردد.

شاخصهای ارزیابی امنیت اتوماسیون اداری از منظر مسئولیتهای امنیتی سازمان بهرهبردار

امنیت یک سیستم اتوماسیون، یک مسئولیت مشترک است. بخش بزرگی از آن توسط سازنده نرمافزار ساخته میشود، اما مقاومت نهایی آن به نحوه استفاده و نگهداری توسط سازمان بستگی دارد. حتی قویترین نرمافزارها هم اگر به درستی مدیریت نشوند، آسیبپذیر خواهند بود. این بخش بر اقداماتی تمرکز دارد که سازمان، پس از تهیه نرمافزار، باید برای حفظ و ارتقاء سطح امنیت کل سیستم انجام دهد. اینها مسئولیتهایی هستند که مستقیماً بر عهده تیم فناوری اطلاعات و کاربران سازمان است و نقش حیاتی در تکمیل پازل امنیت ایفا میکنند.

مدیریت رمزهای عبور و فعالسازی ورود دو عامله (Two Factor Authentication)

پیادهسازی و نظارت بر سیاستهای قوی رمز عبور برای کاربران از وظایف سازمان در مقابل تهدیدهای امنیتی است که شامل اجبار به انتخاب رمزهای عبور پیچیده (ترکیبی از حروف بزرگ و کوچک، اعداد و کاراکترهای خاص)، اجبار به تغییر دورهای رمز عبور و جلوگیری از استفاده مجدد از رمزهای عبور قبلی است. این اقدام، خط مقدم دفاعی در برابر دسترسیهای غیرمجاز را تقویت میکند.

رمز عبور قوی اولین خط دفاعی در برابر حملات سایبری

از دیگر اقدامات مهم امنیتی در سازمانهایی با اطلاعات حساس استفاده از فعالسازی ورود دو عامله است که کاربر را ملزم میدارد ضمن استفاده از رمز عبور با وارد کردن شماره تلفن همراه و دریافت کد تایید، وارد سیستم شوند.

فعالسازی کد captcha در فرم ورود به سامانه

فعالسازی این قابلیت در سیستم اتوماسیون اداری باعث میگردد تا رباتهای نرمافزاری مخرب به جای کاربر واقعی وارد سامانه نشوند و از نفوذهای شایع در این حوزه جلوگیری میکند.

فعالسازی کپچا در فرم ورود جهت بالا بردن امنیت سیستم

محدود سازی کاربران بر اساس شناسه شبکه IP

امکان محدود کردن دسترسی به سیستم اتوماسیون فقط از آدرسهای IP مشخص (مثلاً فقط از داخل شبکه سازمان یا شعب مورد تأیید) برای جلوگیری از دسترسیهای غیرمجاز از خارج سازمان یکی از اقداما مهم در حفظ امنیت اتوماسیون اداری است.

قابلیت کنترل دسترسی کاربر بر اساس شناسه شبکه (IP)

محدود سازی نشستها

یکی از اقدامات امنیتی مؤثر در سازمانها محدود کردن نشستهای فعال و کنترل نشستها توسط مدیر سیستم است. یک سیستم امن به مدیر سیستم اجازه میدهد ضمن غیر فعال کردن نشستهای مشکوک، تعداد مجاز نشست را بر روی عدد 1 تنظیم کند تا در صورت عدم خروج امن کاربر از اتوماسیون، کاربر ملزم به بستن سیستم و اتمام نشست قبلی خود شود.

دریافت گواهینامه ssl

دریافت این گواهینامه به منظور امنسازی کانالهای ارتباطی نرمافزار با کاربران و سایر سیستمها در شبکه داخلی یا از طریق اینترنت کاربرد دارد. این گواهینامه، تضمین میکند که اطلاعات ارسالی و دریافتی، رمزنگاری شده و قابل رهگیری نیستند.

امنیت هنگام ایجاد اطلاعات حساس

سیاستگذاری و آموزش داخلی برای نحوه برخورد با اطلاعات محرمانه و حساس توسط کاربران هنگام ایجاد یا ویرایش آنها در نرمافزار یکی از اقدامات مهم امنیتی در سازمان بهرهبردار میباشد. این اقدام شامل آگاهیبخشی در مورد طبقهبندی اطلاعات و روشهای امنیتی مورد نیاز هنگام ایجاد اطلاعات مانند استفاده از واتر مارک و ارجاع محرمانه است.

مدیریت سطوح دسترسی و ارجاعات

بازبینی و بهروزرسانی دورهای دسترسیهای کاربران و نحوه ارجاعات، پس از پیادهسازی اولیه از اقدامات نخست مدیر سیستم برای حفظ امنیت اطلاعات سازمان است. مدیریت سطوح دسترسی و ارجاعات به این معناست که دسترسیهای کاربران همواره متناسب با وظایف فعلی آنهاست و اگر نقشی تغییر کرد، دسترسیها نیز اصلاح شوند.

ایجاد محدویت برای حجم و نوع فایل قابل بارگذاری در اتوماسیون

از دیگر اقدامات امنیتی مهم، محدودسازی و جلوگیری از بارگذاری انوع فایلهای مخرب با پسوندهایی مانند exe ،bat و … در بخشهای مختلف نرمافزار مانند پیوست نامهها و سامانه ارسال فایل در سیستم است. همچنین مدیر سیستم باید قادر باشد با ایجاد محدودیت در حجم فایل بارگذاری به بهینهسازی فضای ذخیرهسازی سرور و اشغال بیرویه فضا کمک کند.

گزارشگیری و مانیتورینگ لاگها

بررسی مداوم و منظم گزارشهای سیستمی و فعالیتهای کاربران، به سازمان امکان میدهد تا هرگونه رفتار مشکوک یا تلاش برای نفوذ را به سرعت شناسایی و ردیابی کند. این کار به مثابه “چشمان بیدار” سازمان بر روی امنیت سیستم اتوماسیون است.

آموزش و آگاهیبخشی کارکنان

آگاهیبخشی مستمر به کارکنان درباره تهدیدات سایبری رایج مانند فیشینگ، مهندسی اجتماعی و شیوههای استفاده امن از نرمافزار. یک کارمند آگاه، بهترین سد دفاعی در برابر حملات است.

امنیت سرورهای میزبان

این شاخص به اقداماتی اشاره دارد که برای محافظت از سرورهایی که نرمافزار اتوماسیون اداری روی آنها نصب شده است، انجام میشود. این شامل پیکربندی امن سیستم عامل سرور، بهروزرسانیهای منظم نرمافزارهای سیستمی، و استفاده از فایروالها است.

نتیجه گیری

در پایان این بررسی جامع، روشن است که انتخاب نرمافزار اتوماسیون اداری از منظر امنیت، دیگر صرفاً یک چکلیست فنی نیست؛ بلکه سرمایهگذاری استراتژیک برای حفظ اعتبار، پایداری و تداوم کسبوکار در میدان رقابت امروز است. در جهانی که حملات سایبری هر روز پیچیدهتر میشوند، اتوماسیون اداری شما نباید تنها یک ابزار کارآمد باشد، بلکه باید به قلعهای مستحکم برای حفاظت از ارزشمندترین داراییهای سازمان – یعنی اطلاعات – تبدیل شود.

با ارزیابی دقیق قابلیتهای امنیتی داخلی نرمافزار، رویکرد و تعهد شرکت ارائهدهنده، و در نهایت، مسئولیتپذیری فعال سازمان بهرهبردار در پیادهسازی و مدیریت امنیت، میتوان اطمینان حاصل کرد که سیستم انتخابی نه تنها فرآیندهای اداری را تسهیل میکند، بلکه به سپر دفاعی قدرتمند و پایداری در برابر تهدیدات پیش رو تبدیل خواهد شد. به یاد داشته باشید: در عصر دیجیتال، امنیت قوی اتوماسیون اداری، تضمینکننده آرامش خاطر امروز و پیشرفت بیوقفه سازمان شما در آینده است. این یعنی اعتماد، نه یک خواسته، بلکه نتیجه مستقیم امنیت شماست.